15일 여성경제신문 취재를 종합하면 이번 사건에서 처음 주목된 장비는 건물 내부 LTE 음영을 해소하기 위해 설치되는 ‘펨토셀’이다. 펨토셀 자체는 원래 네트워크 품질 개선을 위한 장비로, 기지국에 연결돼 있더라도 결제에 필요한 이름·생년월일 같은 개인정보를 직접 수집하는 구조는 아니다.

이와 별도로 유사하게 가짜 기지국 역할을 하는 IMSI 캐처가 해킹에 사용됐을 것으로 유력하게 거론된다. 이 기기로 IMSI(가입자 고유식별자)·IMEI(단말기 식별번호) 등이 수집된 뒤, 추가 정보 탈취가 이어졌을 가능성이 있다는 것이다. 과학기술정보통신부는 해킹 수법에 대해 한국인터넷진흥원(KISA)와 민간위원 14명 등이 참여하는 민관합동조사단 조사를 진행 중이며 아직 확실한 결론을 안 내린 상태다.

IMSI 캐처를 이용한 해커는 IMSI와 인증키를 결합해 복제 유심을 만들 수 있다. 이렇게 되면 이용자의 전화번호로 오는 인증 문자를 적은 확률로 가로챌 수 있다.

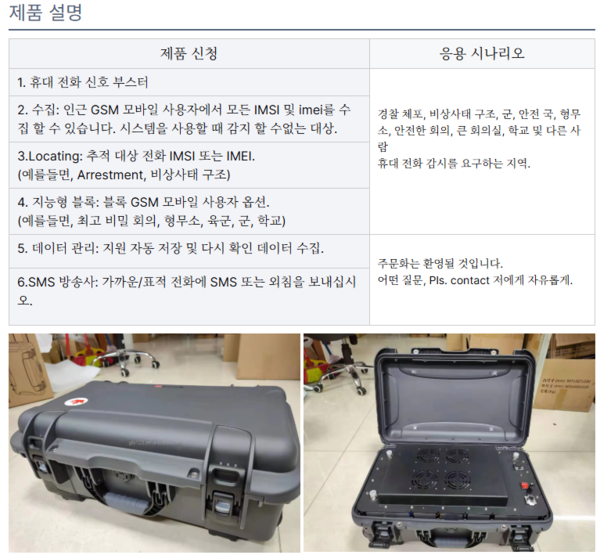

문제는 IMSI 캐처가 손쉽게 시중에서 구할 수 있다는 점이다. 현재 중국 국제 전자상거래 사이트인 알리바바닷컴에서 IMSI 캐처를 1개당 1500달러(208만원)에 판매 중이다. 판매 형태는 소매가 아닌 도매(10개 이상)다. 장비의 접근성이 범죄화·조직화의 위험을 키우고 있는 셈이다.

보안 전문가들은 ‘연쇄적 위험’에 주목한다. SIM 카드 내부의 비밀키(통상 Ki로 불리는 유심 인증키)는 통상 원격 장비만으로 직접 추출되기 어렵다는 점이 기술적 상식이다. 다만 IMSI·IMEI 등 식별자 유출 → 스미싱·피싱(사회공학) → 이용자 자발 입력 또는 내부자 결합 등의 경로가 결합되면 주민등록번호·이름·생년월일 등 민감정보가 간접적으로 유출되거나, 인증 문자 탈취를 통해 대규모 소액결제 사태로 이어질 수 있다는 설명이다.

통신보안 전문가는 여성경제신문에 “통신사 보안에 따라 문자가 암호화되면 IMSI 캐처로 가로채지 못한다. 하지만 2G 환경이거나 다운그레이드·MITM(중간자) 공격을 성공시킨 경우 용이해진다"며 "주민번호가 평문으로 문자 메시지 또는 비암호화 HTTP 폼으로 전송될 때 간접적으로 탈취할 수 있다”고 말했다.

KT는 불법 초소형 기지국 신호를 포착한 가입자 가운데 5561명에서 IMSI(국제이동가입자식별자) 유출 정황을 확인했다고 밝혔다. 불법 기지국과의 접속 이력이 있는 가입자는 약 1만9000명이며, 이 가운데 ARS 인증 절차가 악용돼 무단 소액결제가 실제로 발생한 사례는 278건으로 집계됐다.

즉 해커가 약 4분의 1 확률로 IMSI를 탈취했고 그중 이름·생년월일 등 개인정보를 추가로 탈취해 소액결제에 성공한 비율이 4.9%이었다는 뜻이다. 그럼에도 피해 규모는 1억7000만원에 달한다.

IMSI 캐처는 최근 동남아시아와 일본 등에서 잇따라 적발된 신종 해킹 방식이다. 실제로 지난 4월 필리핀 국가수사청(NBI)은 전날 필리핀 수도 마닐라의 선관위 사무실 밖에 주차된 차량 안에서 IMSI 캐처를 작동시키던 중국인 남성을 붙잡았다.

같은 달 일본 도쿄에서는 차량에 탑재된 네트워크 기기가 통신 혼신을 일으킨 뒤 이용자 정보를 빼돌려 금융사기로 이어진 사건이 발생했다.

지난 8월 태국 방콕에서는 차량에 IMSI 캐처를 설치해 스미싱 문자를 발송한 일당이 경찰에 붙잡혔다. 운전자는 한국인 김모 씨로, 중국계 범죄 조직에 고용돼 하루 약 10만 원의 대가를 받고 범행에 가담한 것으로 드러났다.

해킹에 따른 피해를 막기 위해선 단기적으로는 SMS 기반 인증 의존도 축소(OTP 앱·하드웨어 토큰 권장), 통신사 계정의 포팅락 설정 및 소액결제 한도 축소가 권고된다. 장기적으로는 불법 기지국 탐지 시스템의 고도화, 통신사 내부 프로세스·로그 관리 강화, 그리고 국제 공조를 통한 장비 유통 단속이 병행될 필요성이 제기된다.

여성경제신문 이상무 기자 sewoen@seoulmedia.co.kr

https://www.womaneconomy.co.kr/news/articleView.html?idxno=241586